Se você usa Linux — seja no desktop, num servidor ou em contêineres — provavelmente já ouviu falar da vulnerabilidade batizada de Copy Fail nas últimas semanas. A falha CVE-2026-31431 afeta praticamente todas as distribuições lançadas desde 2017 e permite que um usuário comum obtenha privilégios de administrador (root) sem autorização. O problema é real, foi confirmado por pesquisadores de segurança e já gerou patches das principais distribuidoras. Mas o nível de risco varia muito dependendo do seu cenário de uso.

Neste artigo, a equipe Guias Expert explica o que é o Copy Fail, como ele funciona tecnicamente, quem está em risco e, principalmente, o que você precisa fazer agora para proteger seu sistema.

A denominação “Copy Fail” descreve com precisão cirúrgica a origem do problema: uma falha numa operação de cópia de dados dentro do módulo criptográfico do kernel Linux chamado algif_aead. Esse módulo faz parte da interface AF_ALG (Algorithm Family), responsável por expor algoritmos criptográficos do kernel ao espaço de usuário.

O problema técnico central é relativamente simples de descrever: sob certas condições, o kernel pode sobrescrever indevidamente 4 bytes de uma página associada ao page cache — a estrutura que mantém na memória dados frequentemente acessados, como executáveis e bibliotecas compartilhadas. Sozinhos, 4 bytes parecem insignificantes. O que torna a falha grave é que pesquisadores da empresa Theori, com auxílio da ferramenta de análise baseada em IA Xint Code, demonstraram que esses 4 bytes são suficientes para modificar arquivos mapeados em memória e, a partir daí, escalar privilégios até root.

A prova de conceito publicada pelos pesquisadores em 29 de abril de 2026 usa um script Python de apenas 732 bytes para demonstrar a exploração completa. Isso significa que a barreira técnica para explorar a falha é baixa.

Segundo o banco de dados oficial do NIST (National Institute of Standards and Technology), a CVE-2026-31431 afeta versões do kernel Linux a partir da 4.14, lançada em novembro de 2017 — o que explica o alcance massivo da vulnerabilidade em distribuições modernas.

Quais Distribuições Linux Estão Vulneráveis

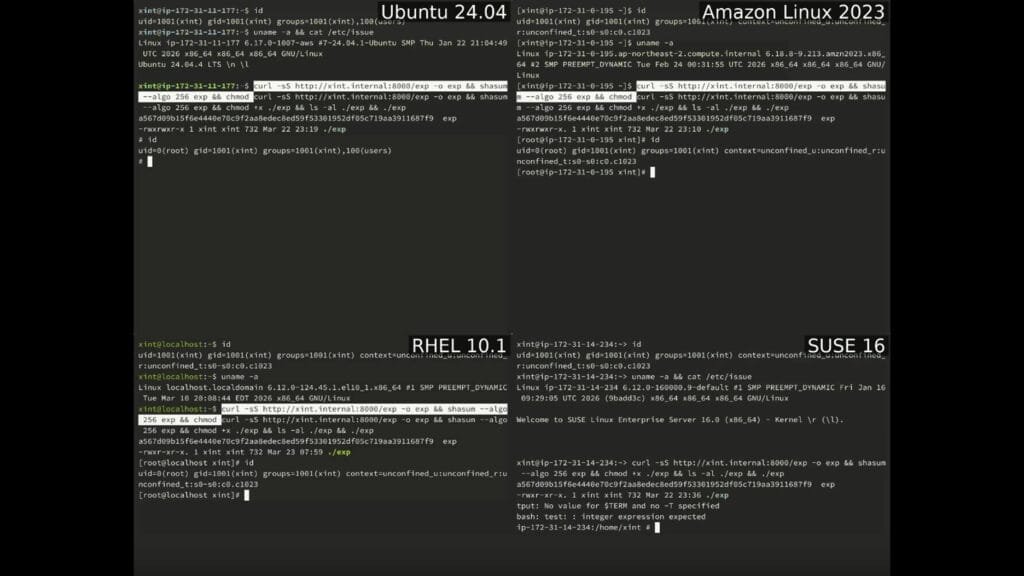

O alcance do CVE-2026-31431 é um dos pontos que mais preocupa a comunidade. A falha foi confirmada e testada em pelo menos quatro ambientes distintos:

- Ubuntu 24.04 (kernel 6.8)

- Amazon Linux 2023

- RHEL 10.1

- SUSE 16

Na prática, qualquer distribuição que rode um kernel entre as versões 4.14 e as builds mais recentes ainda sem patch está potencialmente exposta. Isso inclui Debian, Fedora, Arch Linux, Linux Mint e dezenas de outras distros derivadas.

De acordo com a Canonical (mantenedora do Ubuntu), patches de segurança já estão disponíveis para as versões suportadas do Ubuntu. A Red Hat e a SUSE também confirmaram estar trabalhando ativamente em correções para suas respectivas linhas de produto. O Projeto Debian sinalizou atualizações para os repositórios de segurança (security.debian.org) nas ramificações estáveis.

O dado relevante aqui: se você mantém seu sistema atualizado e já aplicou as atualizações de kernel das últimas semanas, é provável que o patch já esteja instalado. O comando uname -r exibe a versão do kernel em uso — consulte o boletim de segurança da sua distribuição para verificar qual build corrige o problema.

Qual o Risco Real: Doméstico, Servidor ou Nuvem?

Entender o nível de exposição exige separar três cenários bem distintos. A própria Theori, empresa que descobriu a falha, publicou uma página dedicada ao CVE-2026-31431 classificando o risco por perfil de uso.

Usuários Domésticos (Baixo Risco)

Para quem usa Linux no notebook ou desktop pessoal, o risco é considerado baixo. O motivo principal: a vulnerabilidade exige acesso local ao sistema para ser explorada — ela não pode ser acionada remotamente via rede. Um atacante precisaria estar logado na máquina ou já ter algum grau de acesso ao ambiente. Para a maioria dos cenários domésticos, isso reduz drasticamente a superfície de ataque.

Servidores Convencionais (Risco Médio)

Servidores Linux tradicionais, acessados por um número restrito de administradores, têm risco classificado como médio. O page cache é compartilhado entre processos, mas o número limitado de usuários com acesso reduz as janelas de exploração. Ainda assim, servidores multiusuário — como máquinas de desenvolvimento compartilhadas ou ambientes de CI/CD com múltiplos agentes — devem priorizar a aplicação do patch.

Ambientes de Nuvem e Contêineres (Risco Alto)

Aqui está o ponto mais crítico. Em infraestruturas de nuvem onde múltiplos tenants (usuários, contêineres ou workloads) compartilham o mesmo kernel — como acontece em ambientes Kubernetes sem isolamento forte de kernel —, o risco é alto. O page cache é compartilhado entre todos os processos do host, o que amplia significativamente o potencial de exploração cruzada entre cargas de trabalho.

💡 DICA GUIAS EXPERT:

Para verificar rapidamente se o seu kernel já tem o patch aplicado, execute grep -r "algif_aead" /boot/config-$(uname -r) e consulte o changelog da sua distribuição buscando pela string “CVE-2026-31431”. Distribuidoras como Ubuntu e Red Hat também mantêm páginas de CVE com status de correção por versão de pacote.

Como Corrigir a Falha CVE-2026-31431 no Seu Sistema

A correção para o Copy Fail passa exclusivamente por atualização do kernel. Não há workaround estável via configuração — o patch precisa ser aplicado. Veja o procedimento para as principais distribuições:

Ubuntu e Debian

- Abra o terminal.

- Execute

sudo apt updatepara sincronizar os repositórios. - Execute

sudo apt upgradepara instalar todos os pacotes disponíveis, incluindo o kernel atualizado. - Reinicie o sistema com

sudo reboot. - Após o boot, confirme a versão com

uname -re compare com o boletim USN da Canonical para CVE-2026-31431.

Red Hat Enterprise Linux / CentOS Stream / Fedora

- Execute

sudo dnf update kernelpara baixar e instalar o kernel corrigido. - Reinicie com

sudo reboot. - Confirme a versão e consulte o portal de errata da Red Hat para validar o build com o fix.

SUSE Linux Enterprise / openSUSE

- Use

sudo zypper patchpara aplicar os patches de segurança disponíveis. - Reinicie o sistema após a conclusão.

- A SUSE mantém um portal de CVEs em que é possível verificar o status de correção por produto e versão de service pack.

Segundo o suporte oficial do kernel.org, o commit que corrige o bug no módulo algif_aead já foi incorporado ao mainline e está sendo propagado para as branches de long-term support (LTS).

O Que Fazer se Não Puder Atualizar Imediatamente

Em ambientes de produção, uma atualização de kernel com reinicialização nem sempre pode ser executada a qualquer momento. Para esses casos, algumas mitigações temporárias reduzem a superfície de ataque enquanto o patch não é aplicado:

Primeiro, restrinja o acesso ao módulo algif_aead via regras de seccomp ou AppArmor, bloqueando chamadas de sistema relacionadas ao AF_ALG para usuários não privilegiados. Segundo, em ambientes Kubernetes, aplique políticas de Pod Security Admission que impeçam containers de rodar com privilégios elevados e reforcem o isolamento de namespace. Terceiro, monitore ativamente tentativas de exploração: a execução do PoC original gera padrões identificáveis em logs de auditoria do kernel (auditd).

De acordo com o Centro Nacional de Cibersegurança do Reino Unido (NCSC), vulnerabilidades de escalada de privilégio local com PoC público disponível devem ser tratadas como prioridade de patching em ambientes corporativos, com janela máxima de 72 horas para aplicação em sistemas críticos.

Conclusão

A falha Copy Fail (CVE-2026-31431) é um problema legítimo e bem documentado que afeta o kernel Linux desde a versão 4.14. Para usuários domésticos, o risco é baixo desde que o sistema seja mantido atualizado. Para equipes de infraestrutura — especialmente em nuvem e contêineres —, a aplicação do patch de kernel deve ser tratada como prioridade imediata. A equipe Guias Expert recomenda verificar agora mesmo a versão do kernel em uso e aplicar as atualizações disponíveis na sua distribuição.

Quer entender como funcionam outras vulnerabilidades de escalada de privilégio no Linux? Leia nosso artigo sobre como o SELinux e o AppArmor protegem seu sistema contra ataques de privilégio.

Você já aplicou o patch do Copy Fail no seu sistema? Teve alguma dificuldade com a atualização de kernel na sua distribuição? Conta pra gente nos comentários.